书籍详情

![《网络空间安全前沿技术丛书·信息安全分析学:大数据视角下安全的内核、模式和异常》[36M]百度网盘|亲测有效|pdf下载](/uploads/s0309/e2936d5e3a934ebc.jpg)

![《网络空间安全前沿技术丛书·信息安全分析学:大数据视角下安全的内核、模式和异常》[36M]百度网盘|亲测有效|pdf下载](/uploads/s0309/e2936d5e3a934ebc.jpg)

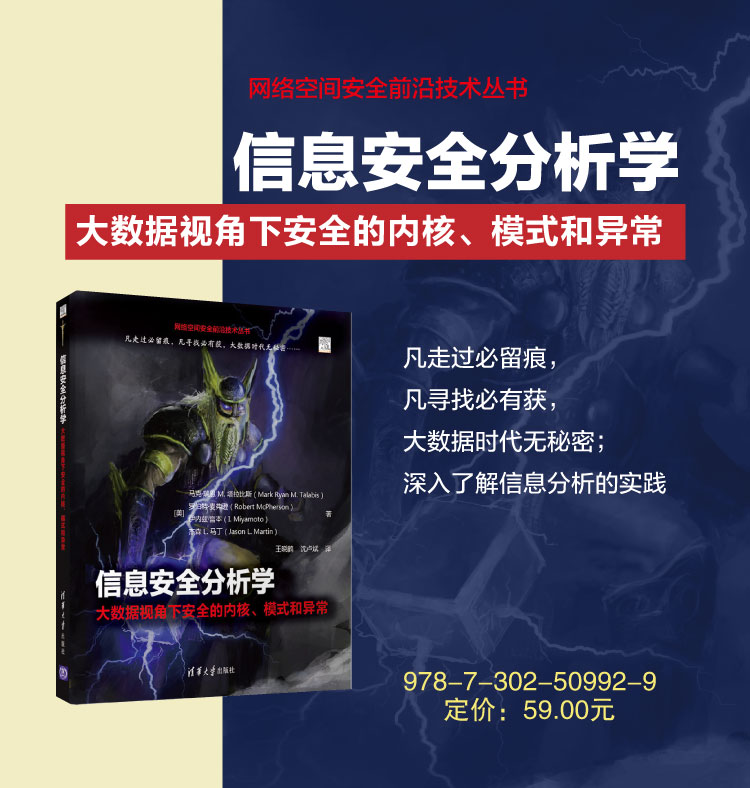

网络空间安全前沿技术丛书·信息安全分析学:大数据视角下安全的内核、模式和异常

- 出版社:清华大学出版社

- 出版时间:2019-04

- 热度:10803

- 上架时间:2024-06-30 09:08:33

- 价格:0.0

书籍下载

书籍预览

免责声明

本站支持尊重有效期内的版权/著作权,所有的资源均来自于互联网网友分享或网盘资源,一旦发现资源涉及侵权,将立即删除。希望所有用户一同监督并反馈问题,如有侵权请联系站长或发送邮件到ebook666@outlook.com,本站将立马改正

内容介绍

产品特色

内容简介

信息安全分析的作者通过案例研究和使用在结合不同的数据集时可以找到异常的免费工具,带来丰富的分析经验以展示实用的技术。他们还教授关于威胁模拟技术你所需要知道的一切,以及如何把分析当成是一个强大的决策工具来评估你组织中安全控制和过程的要求。最终,你将学习如何使用这些模拟技术来帮助预测和描述你组织的潜在的风险

作者简介

Mark Ryan M. Talabis 担任Zvelo Inc.公司的首席安全威胁科学家,《信息安全风险评估工具包:通过Syngress的数据收集和数据分析进行实用评估》一书的合著者。

Robert McPherson 领导“美国财富100强”保险和金融服务公司的数据科学家团队。作为研究和分析团队的带领者,他拥有14年的领导经验(专门从事预测建模,仿真,计量经济分析和应用统计的工作)。

I. Miyamoto 担任政府机构的计算机调查员,拥有超过16年的计算机调查和取证经验,以及12年的情报分析经验。

Jason L. Martin 高级威胁检测技术领域的全球领导者FireEye Inc.公司的云业务副总裁,Shakacon安全大会的联合创始人,《信息安全风险评估工具包:通过Syngress的数据收集和数据分析进行实用评估》一书的合著者。